В условиях цифровой «золотой лихорадки XXI века» добыча криптовалюты стала новым рубежом. Но с каждым рубежом связаны свои проблемы. Одна из тревожных тенденций — это частое появление программ для майнинга криптовалют, помеченных как вредоносное ПО. Почему это происходит и что это значит для рядового пользователя? Давайте погрузимся в запутанный мир криптодобычи и раскроем шокирующие истины, стоящие за этим явлением.

Читайте в статье

Что такое майнинг криптовалют?

Майнинг крииптовалют

По своей сути майнинг криптовалют — это процесс, с помощью которого в оборот вводятся новые цифровые монеты. Он включает в себя решение сложных математических задач с помощью компьютерного оборудования, которое, в свою очередь, подтверждает и записывает транзакции в блокчейн.

Роль программного обеспечения для добычи монет

Для эффективной добычи необходимо специализированное программное обеспечение. Это программное обеспечение подключает майнера к блокчейну и использует возможности аппаратного обеспечения компьютера для решения необходимых задач.

Почему некоторые программы для майнинга отмечаются как вредоносные?

Майнинг криптовалют, когда-то бывший нишевым хобби для энтузиастов технологий, теперь стал основным видом деятельности. С ростом популярности криптовалют параллельно увеличилось количество программных приложений, разработанных для облегчения процесса майнинга. Однако появилась странная тенденция: многие из этих программных приложений для майнинга антивирусные программы отмечают как вредоносное ПО. Давайте разберемся в причинах этого явления.

1. Ложноположительные результаты: Непредвиденные последствия

Агрессивная природа современных антивирусных программ иногда приводит к тому, что подлинные программы для майнинга ошибочно помечаются как вредоносные. Вот почему:

- Схожие поведенческие паттерны: Настоящее программное обеспечение для майнинга, как и его вредоносные аналоги, использует значительное количество вычислительных ресурсов. Для антивирусной программы такое поведение может показаться подозрительным, что приведет к ложному срабатыванию.

- Эвристический анализ: Современные антивирусные решения полагаются не только на сигнатурное обнаружение, но и анализируют поведение программ. Если программа ведет себя аналогично известным вредоносным программам, она может быть отмечена, даже если она безопасна.

- Чрезмерно усердная защита: В связи с ростом числа криптоджеков и других угроз, связанных с майнингом, некоторые антивирусные программы заняли более агрессивную позицию, отмечая все действия, связанные с майнингом, как потенциально опасные.

2. Несанкционированное использование ресурсов

Добыча криптовалюты — ресурсоемкий процесс. Он требует значительных вычислительных мощностей для решения сложных математических задач, которые лежат в основе создания новых криптовалютных токенов. Некоторые злоумышленники разработали программное обеспечение, которое, будучи установленным на компьютер жертвы, скрытно использует ресурсы компьютера для добычи криптовалюты. Такое ПО работает без ведома и согласия пользователя, фактически «крадя» его вычислительные мощности. В результате антивирусные программы были обучены обнаруживать и отмечать такие несанкционированные действия по майнингу.

3. Криптоджекинг: Тихая угроза

Криптоджекинг — это более коварная форма несанкционированного использования ресурсов. В этом случае злоумышленники внедряют на сайты скрипты, которые автоматически используют ресурсы компьютера посетителя сайта для добычи криптовалюты. Пользователь может заметить, что его компьютер замедляется или батарея разряжается быстрее, чем обычно, но зачастую он даже не подозревает, что его ресурсы используются для майнинга. Учитывая скрытный характер криптоджекинга, неудивительно, что антивирусные решения активно ищут и отмечают такие скрипты.

4. Сочетание с другим вредоносным ПО

Одной из самых коварных угроз является комплектация подлинного программного обеспечения для майнинга другими вредоносными программами. Эта тактика, часто оставляемая без внимания, представляет значительный риск не только для отдельных пользователей, но и для организаций и всей цифровой экосистемы. В основе стратегии комплектации лежит обман. Вредоносные субъекты часто пользуются репутацией легитимного программного обеспечения для майнинга. Прикрепляя свое вредоносное ПО к этим надежным программам, они могут обойти первоначальный скептицизм потенциальных жертв. Пользователи, полагая, что загружают подлинное и безопасное приложение, непреднамеренно внедряют в свои системы вредоносное ПО.

Массив объединенных угроз

Типы вредоносного ПО, поставляемого с программами для майнинга, могут быть разными, но все они представляют значительную угрозу:

- Кейлоггеры: Эти скрытные программы записывают каждое нажатие клавиш, перехватывая пароли, номера кредитных карт и другую конфиденциальную информацию. Эти данные могут быть отправлены злоумышленникам, что приведет к краже личных данных, финансовому мошенничеству и т. д.

- Программа-вымогатель: После активации ransomware шифрует файлы пользователя, делая их недоступными. Затем у жертвы вымогают деньги, обычно в криптовалюте, в обмен на ключ для дешифровки.

- Трояны: Эти вредоносные программы маскируются под легитимное программное обеспечение, но после установки предоставляют злоумышленникам удаленный доступ к компьютеру жертвы, позволяя им красть данные, устанавливать новые вредоносные программы или даже использовать компьютер в качестве части ботнета.

- Шпионское ПО: Это вредоносное ПО тайно отслеживает и собирает информацию с устройства пользователя, что часто приводит к нарушению конфиденциальности.

Риски, связанные с вредоносным программным обеспечением для майнинга

Криптовалюта, обещающая децентрализацию и финансовую свободу, привлекла миллионы людей по всему миру. Однако, как и любая революционная технология, она также открыла двери для огромного количества угроз. Среди этих угроз вредоносное программное обеспечение для майнинга выделяется не только своей распространенностью, но и многогранностью рисков, которые оно несет. Давайте разберемся, какие опасности скрываются за этими обманчивыми программами.

1. Риск потери средств с криптокошельков

Пожалуй, самый тревожный риск, связанный с вредоносными программами для майнинга, — это потенциальная потеря средств с криптовалютных кошельков. Вот как это происходит:

- Прямая кража: Некоторые вредоносные программы для майнинга поставляются в комплекте с троянами или кейлоггерами. После установки они могут перехватывать конфиденциальную информацию, включая приватные ключи от криптовалютных кошельков. Имея в своем распоряжении приватный ключ, злоумышленники могут легко перевести средства на собственные кошельки, оставив жертву с пустым балансом.

- Фишинговые атаки: Вредоносное программное обеспечение может перенаправлять пользователей на поддельные версии популярных криптовалютных бирж или сайтов кошельков. Ничего не подозревающие пользователи могут ввести свои учетные данные, предоставив злоумышленникам доступ, необходимый для кражи средств.

2. Несанкционированное использование ресурсов

Для добычи криптовалют требуются значительные вычислительные мощности. Вредоносное программное обеспечение для майнинга, работающее скрытно, может использовать ресурсы компьютера жертвы без ее ведома. Это не только замедляет работу системы, но и со временем может привести к деградации оборудования.

3. Увеличение счетов за электроэнергию

Незаметная работа вредоносных программ для майнинга означает, что CPU и GPU компьютера работают сверхурочно. Такая повышенная активность приводит к увеличению энергопотребления, что заметно повышает счета за электричество для ничего не подозревающей жертвы.

4. Потенциальное повреждение оборудования

Постоянный интенсивный майнинг может довести аппаратное обеспечение компьютера до предела. Перегрев может стать реальной проблемой, особенно если программное обеспечение для майнинга отключает любые встроенные средства термозащиты. Со временем это может привести к сбоям в работе оборудования, что сократит срок службы устройства.

5. Несанкционированный доступ к данным и кража

Некоторые вредоносные программы стремятся не только к майнингу, но и к сбору вычислительной мощности. Они могут подглядывать за действиями пользователя, перехватывать конфиденциальные данные и даже получать доступ к личным файлам. Нарушение конфиденциальности может привести к краже личных данных, финансовому мошенничеству и другим неприятностям.

6. Подверженность дополнительным вредоносным программам

Зачастую установка одного вредоносного ПО служит пропуском для других. Если защита системы скомпрометирована, другим видам вредоносного ПО, от выкупного до шпионского, становится проще найти путь внутрь, что еще больше ставит под угрозу цифровую безопасность пользователя.

7. Нестабильность системы

Вредоносное программное обеспечение для майнинга, особенно если оно плохо проработано, может привести к нестабильности системы. Пользователи могут столкнуться с частыми сбоями, невосприимчивостью приложений, а в некоторых системах даже с ужасным «синим экраном смерти».

Отличить подлинное программное обеспечение для майнинга от вредоносного

Рост популярности криптовалюты привел к параллельному увеличению количества как настоящих программ для майнинга, так и их вредоносных аналогов. Для непосвященного человека отличить одно от другого может быть сродни перемещению по минному полю. Однако, обладая необходимыми знаниями и инструментами, пользователи могут уверенно отличать подлинные программы для майнинга от вредоносных и обеспечивать безопасность майнинга. Давайте рассмотрим ключевые стратегии, позволяющие сделать это различие четким.

1. Проверка источника

Официальные сайты

Всегда начинайте загрузку программного обеспечения для майнинга непосредственно с официального сайта разработчика или организации. На таких сайтах обычно предусмотрены меры безопасности, гарантирующие, что предоставляемое программное обеспечение является подлинным и не содержит никаких вредоносных дополнений.

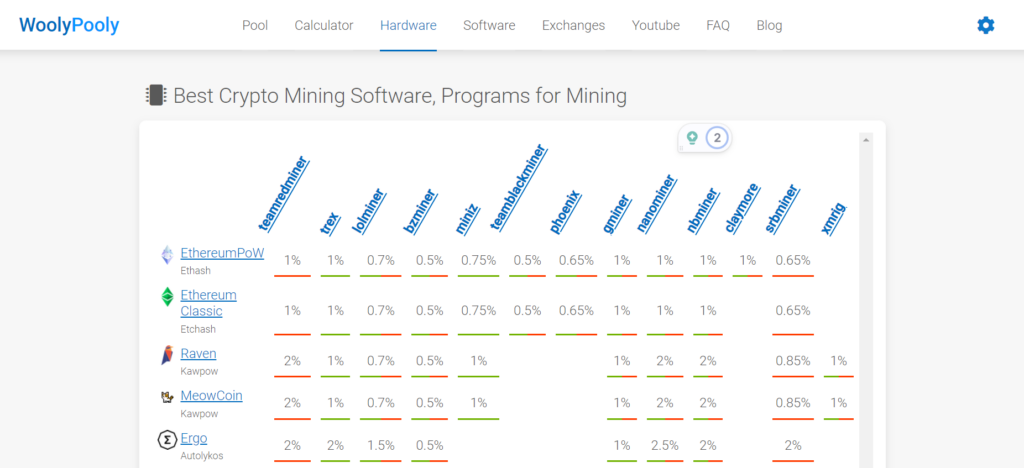

Надежный сайт программного обеспечения для майнинга

WoolyPooly — признанный майнинг-пул, который предоставляет список надежного программного обеспечения для майнинга. Их рекомендации основаны на обширном тестировании и отзывах сообщества, что обеспечивает майнерам доступ к надежным и эффективным инструментам.

Платформы сторонних производителей

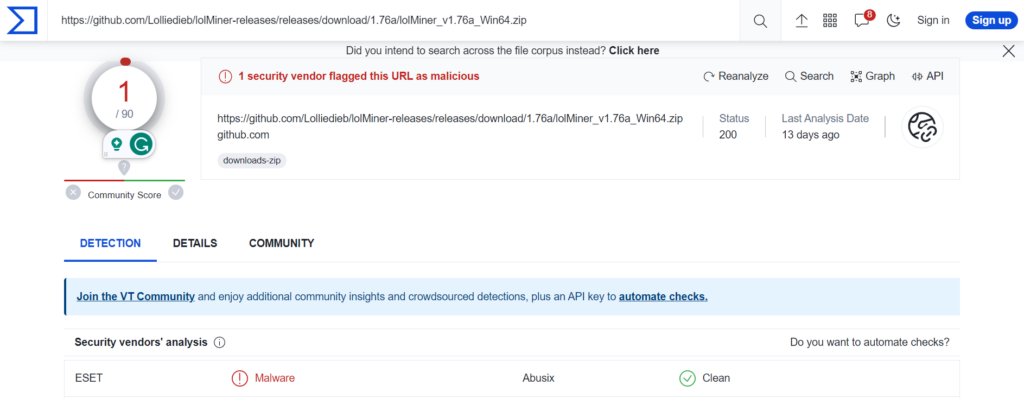

Если вы приобретаете программное обеспечение на сторонних платформах, убедитесь, что они заслуживают доверия. Такие платформы, как GitHub, например, позволяют разработчикам делиться своим кодом, что облегчает сообществу выявление любого злого умысла.

2. Отзывы и обзоры сообщества

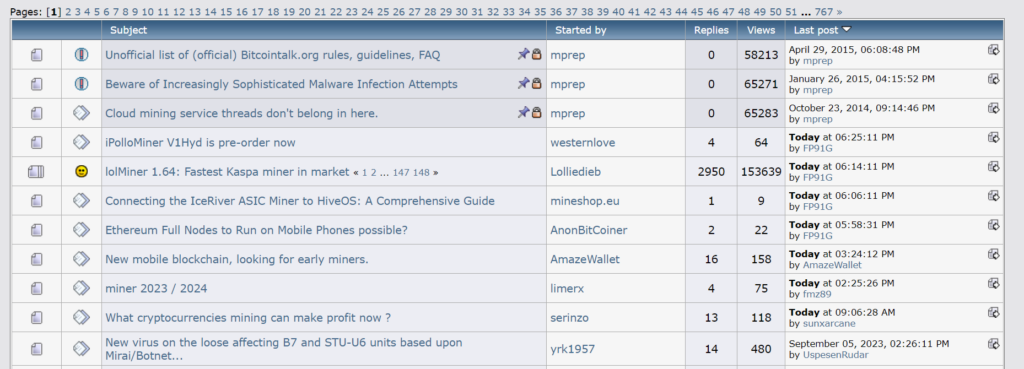

Форумы и доски обсуждений

Криптовалютные сообщества, например на Reddit или Bitcointalk, могут оказать неоценимую помощь. Пользователи часто делятся своим опытом работы с различным программным обеспечением, а любое вредоносное ПО быстро выявляется сообществом.

Обзоры программного обеспечения

Прежде чем загружать программу, ознакомьтесь с обзорами на надежных технических сайтах или в изданиях. Они часто проводят тщательный анализ и могут дать представление о легитимности и эффективности программного обеспечения.

3. Цифровые подписи

Разработчики подлинного программного обеспечения часто подписывают свои приложения цифровой подписью. Эта подпись подтверждает, что программное обеспечение не подвергалось изменениям с момента его создания. Большинство современных операционных систем проверяют наличие такой подписи перед запуском приложения и предупреждают пользователя, если подпись отсутствует или недействительна.

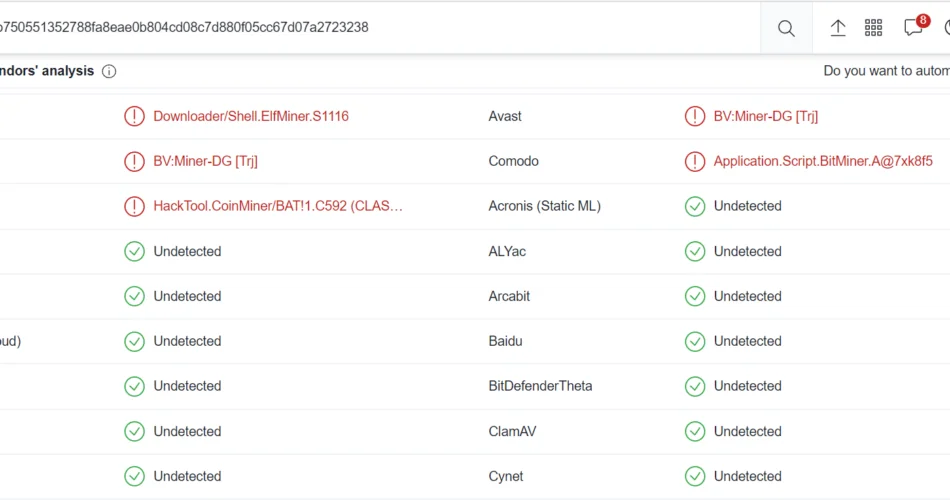

4. Антивирусное и антивредоносное сканирование

Прежде чем устанавливать программное обеспечение для майнинга, проведите его через надежный антивирус, программу защиты от вредоносного ПО или инструмент virus total. Эти инструменты имеют базы данных известных вредоносных сигнатур и моделей поведения, что позволяет им выявлять и отмечать потенциальные угрозы.

Однако помните, что некоторые программы для майнинга могут давать «ложное срабатывание» из-за своей ресурсоемкости. В таких случаях можно использовать перекрестные ссылки на другие инструменты безопасности и отзывы сообщества.

5. Мониторинг системы

После установки следите за производительностью системы и сетевой активностью. Настоящее программное обеспечение для майнинга, как правило, использует ресурсы только тогда, когда вы разрешили ему работать. Если вы заметили необычную активность, например повышенное использование процессора, когда программа не запущена, это может быть тревожным сигналом.

6. Избегайте обещаний «слишком хорошо, чтобы быть правдой».

Опасайтесь программ, которые обещают исключительно высокую прибыль, или функций, которые кажутся слишком хорошими, чтобы быть правдой. Злоумышленники часто заманивают пользователей такими обещаниями, чтобы склонить их к загрузке вредоносного ПО.

Лучшие практики безопасного майнинга криптовалют

Как в прошлом майнеры должны были обеспечивать свою безопасность при добыче драгоценных металлов, так и современные криптодобытчики должны принимать меры предосторожности, чтобы защитить свои цифровые начинания. Давайте рассмотрим лучшие практики, которые должен использовать каждый майнер криптовалют, чтобы обеспечить безопасность и эффективность майнинга.

1. Используйте проверенное и надежное программное обеспечение для майнинга

Проверка источника: Всегда скачивайте программы для майнинга из надежных источников.

Регулярные обновления: Следите за тем, чтобы программное обеспечение для майнинга всегда обновлялось. Разработчики часто выпускают обновления для устранения уязвимостей и повышения производительности.

2. Внедрите надежные протоколы безопасности

Двухфакторная аутентификация (2FA): Включите 2FA на всех аккаунтах, связанных с майнингом, включая майнинговые пулы и криптовалютные кошельки. Это добавляет дополнительный уровень безопасности, гарантируя, что даже если ваш пароль будет скомпрометирован, несанкционированный доступ будет предотвращен.

Используйте выделенную электронную почту: Подумайте об использовании выделенного адреса электронной почты исключительно для майнинга. Это минимизирует риск, связанный с потенциальными утечками электронной почты.

3. Защитите свой кошелек

Холодное хранение: Для хранения значительных сумм криптовалюты используйте решения для холодного хранения, например аппаратные кошельки. Эти устройства не подключены к интернету, что делает их неуязвимыми для попыток взлома в режиме онлайн.

Регулярно создавайте резервные копии: Убедитесь, что вы регулярно создаете резервные копии своего криптовалютного кошелька. Храните резервные копии в нескольких безопасных местах, как цифровых, так и физических.

Шифруйте свой кошелек: Используйте надежные средства шифрования для защиты кошелька, чтобы даже в случае доступа к данным они оставались нечитаемыми без ключа шифрования.

4. Защитите свое оборудование

Достаточное охлаждение: Майнинг может быть ресурсоемким, что приводит к повышенному выделению тепла. Убедитесь, что ваша установка для майнинга имеет достаточное охлаждение, чтобы предотвратить повреждение оборудования.

Выделенное оборудование для майнинга: если возможно, используйте выделенное оборудование для майнинга. Такое разделение гарантирует, что ваши основные устройства не пострадают от интенсивных требований майнинга и будут менее подвержены потенциальным угрозам.

5. Оставайтесь информированными и образованными

Присоединяйтесь к сообществам майнеров: Участвуйте в онлайн-форумах, дискуссионных форумах и группах в социальных сетях, посвященных майнингу криптовалют. Эти платформы могут оказать неоценимую помощь, чтобы быть в курсе последних угроз и лучших практик.

Самообразование: Регулярно читайте статьи, блоги и научные работы, связанные с безопасностью криптодобычи. Криптовалютный ландшафт быстро развивается, поэтому оставаться в курсе событий крайне важно.

6. Сетевая безопасность

Используйте VPN: Виртуальная частная сеть (VPN) шифрует ваше интернет-соединение, обеспечивая безопасность всех отправляемых и получаемых данных от потенциальных подслушивающих устройств.

Брандмауэр: Убедитесь, что в вашей сети установлен надежный брандмауэр для предотвращения несанкционированного доступа.

Защитите свой маршрутизатор: Измените стандартные учетные данные для входа в систему вашего маршрутизатора и регулярно обновляйте его прошивку.

7. Остерегайтесь попыток фишинга

Всегда перепроверяйте URL-адреса, прежде чем вводить какую-либо конфиденциальную информацию. Опасайтесь непрошеных писем или сообщений, которые направляют вас на внешние ссылки или просят предоставить личные данные.

8. Мониторинг производительности системы

Регулярно проверяйте производительность системы. Если вы заметили необычную активность, например неожиданно высокую загрузку процессора, это может быть признаком вредоносного программного обеспечения, работающего в фоновом режиме.

Тематические исследования: Реальные примеры вредоносных программ для майнинга

Привлекательность майнинга криптовалют побудила многих отправиться на этот цифровой рубеж в надежде получить прибыльные доходы. Однако растущая популярность криптовалютного майнинга также привлекает злоумышленников, которые используют ничего не подозревающих майнеров. Давайте рассмотрим несколько реальных случаев, когда люди, соблазнившись обещанием прибыли, по неосторожности загружали вредоносное программное обеспечение для майнинга и сталкивались с ужасными последствиями.

1. Обманчивый ботнет DoubleGun

Предыстория: В 2020 году исследователи безопасности обнаружили ботнет под названием DoubleGun. Этот ботнет был нацелен на серверы Windows и использовал уязвимости для получения контроля.

Обман: DoubleGun выдавал себя за легитимное программное обеспечение для майнинга. После установки она не только использовала ресурсы жертвы для майнинга, но и похищала имеющуюся у нее криптовалюту, заменяя адреса кошельков на свои собственные.

Результат: Тысячи серверов были скомпрометированы, что привело к значительным финансовым потерям для жертв и существенным незаконным доходам для злоумышленников.

2. Поддельное приложение MinerGate

Предыстория: MinerGate — это известное программное обеспечение для майнинга, которое позволяет пользователям добывать различные криптовалюты. Его популярность сделала его главной мишенью для подделки.

Обман: Киберпреступники создали поддельное приложение MinerGate и распространили его по различным каналам. Ничего не подозревающие пользователи, полагая, что используют подлинное программное обеспечение, загружали его.

Результат: Поддельное приложение содержало троян, который похищал учетные данные криптокошелька пользователя. Многие пользователи сообщили о несанкционированных транзакциях и потере средств.

3. Обманка Monero XMRig

Предыстория: XMRig — это популярное программное обеспечение с открытым исходным кодом, используемое для добычи Monero, криптовалюты, ориентированной на конфиденциальность.

Обман: Пользуясь популярностью, злоумышленники создавали поддельные версии XMRig и продвигали их на форумах и веб-сайтах. Эти версии поставлялись в комплекте с вредоносным ПО, которое отслеживало действия пользователей в буфере обмена.

Результат: Каждый раз, когда пользователи копировали адрес Monero (обычно это делается для совершения транзакций), вредоносная программа заменяла скопированный адрес на адрес злоумышленника. Эта тонкая подмена приводила к тому, что пользователи непреднамеренно отправляли свои Monero на кошелек злоумышленника.

4. Хитроумная пародия на Claymore

Предыстория: Claymore — известное программное обеспечение для майнинга, широко используемое для добычи Ethereum.

Обман: Киберпреступники разработали поддельную версию Claymore и распространяли ее через рекламу в поисковых системах и на криптовалютных форумах.

Результат: Поддельное программное обеспечение Claymore содержало бэкдор, который позволял злоумышленникам получить удаленный доступ к компьютеру пользователя. Этот доступ использовался для кражи криптовалюты непосредственно из кошельков пользователей и даже для перехвата их майнинговых операций для добычи в интересах злоумышленников.Самозванство

5. Уловка с репозиторием GitHub

Предыстория: GitHub, платформа для разработчиков, позволяющая делиться кодом и сотрудничать с ним, использовалась для размещения различных программ для добычи криптовалют.

Обман: Злоумышленники создавали поддельные репозитории, имитирующие популярное программное обеспечение для майнинга. В этих репозиториях содержались модифицированные версии программ со скрытым вредоносным ПО.

Результат: Ничего не подозревающие майнеры, полагая, что скачивают обновления или новые версии любимых программ для майнинга, в итоге получали зараженные вредоносным ПО приложения. Эти приложения переводили часть добытой криптовалюты на кошельки злоумышленников.

Заключение

Замысловатый танец между майнингом криптовалют и безопасностью является символом более широких проблем, которые ставит перед нами цифровая эпоха. Как мы уже выяснили, будущее криптодобычи изобилует как возможностями, так и потенциальными подводными камнями. Участившиеся случаи, когда программное обеспечение для майнинга криптовалют отмечается как вредоносное, подчеркивают острую необходимость в усилении мер безопасности и проактивном подходе к защите цифровых активов.

Эта тенденция подчеркивает фундаментальную истину: с большим технологическим прогрессом приходит столь же значительная ответственность за защиту и безопасность. По мере того как майнеры и энтузиасты все глубже погружаются в мир криптовалют, понимание того, почему определенное программное обеспечение для майнинга криптовалют отмечается как вредоносное, становится крайне важным. Это служит напоминанием о том, что в стремлении добыть цифровое золото обеспечение безопасности своих инструментов и сокровищ имеет первостепенное значение.

Более того, меняющийся ландшафт криптодобычи, формируемый технологическими инновациями, изменениями в законодательстве и экологическими соображениями, требует постоянной бдительности. Случаи ошибочной маркировки подлинного программного обеспечения для майнинга — это не просто технические неполадки, а свидетельство более широких проблем, связанных с распространением

По сути, по мере того как криптовалютная индустрия продолжает свой стремительный взлет, ее стержнем будет взаимосвязь между майнингом и безопасностью. Обеспечение подлинности, безопасности и эффективности программного обеспечения для майнинга не только защитит отдельных майнеров, но и укрепит сами основы криптовалютной экосистемы. Предстоящий путь, хотя и многообещающий, требует зоркого взгляда, твердой руки и непоколебимой приверженности безопасности.

Вопросы и ответы

Почему программы для майнинга криптовалют помечаются как вредоносные?

Из-за несанкционированного использования ресурсов, криптоджекинга, упаковки с другими вредоносными программами и ложных срабатываний антивирусного ПО.

Как убедиться в подлинности программного обеспечения для майнинга?

Загружайте программы из надежных источников, изучайте отзывы сообщества и постоянно обновляйте средства защиты.