Dijital para birimlerinin sürekli gelişen dünyasında, hash kripto temel bir sütun olarak durmaktadır. Bu makale hash kriptografi kavramını, kripto dünyasındaki rolünü ve blockchain teknolojisi için neden bu kadar önemli olduğunu açıklamayı amaçlamaktadır.

İçindekiler

Kriptografi Nedir?

Kriptografi, bilgiyi okunamaz bir biçime dönüştürerek koruma yöntemidir. Bir mesajın göndericisinin ve hedeflenen alıcısının içeriğini görmesine izin verirken, başkalarının bunu yapmasını engellemek için tasarlanmış güvenli bir iletişim bilimidir. “Kriptografi” terimi Yunanca’da sırasıyla “gizli” ve “yazı” anlamına gelen “kryptos” ve “graphein” kelimelerinden gelmektedir.

Kriptografi yeni bir kavram değildir. Eski Mısırlılar ve Romalılara kadar uzanan binlerce yıldır kullanılmaktadır. Mesajlarını korumak için alfabedeki harfleri değiştirmek gibi basit şifreleme yöntemleri kullanmışlardır.

Günümüz dijital çağında kriptografi, bilgisayar sistemleri ve ağlarındaki bilgileri korumak için birçok uygulamada kullanılan modern bilgi güvenliğinin temel taşı haline gelmiştir.

Hash Fonksiyonlarını Anlama

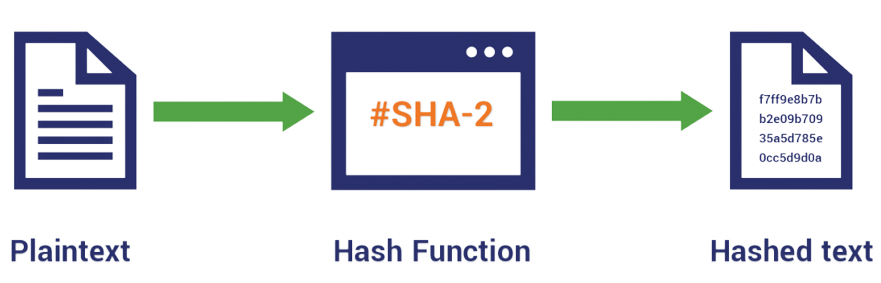

Hash fonksiyonları, bir girdi (veya ‘mesaj’) alan ve sabit boyutlu bir bayt dizisi, tipik olarak bir hash değeri döndüren matematiksel algoritmalardır. Çıktı her benzersiz girdi için benzersizdir, yani girdideki küçük bir değişiklik bile önemli ölçüde farklı bir çıktı üretecektir. Bu özellik ‘çığ etkisi’ olarak bilinir.

Her birinin kendine özgü özellikleri ve kullanım alanları olan çeşitli hash fonksiyonları vardır. İşte bu türlerden bazılarına daha ayrıntılı bir bakış:

| Hash Fonksiyon Türü | Açıklama | Yaygın Kullanım Örnekleri | Örnekler |

|---|---|---|---|

| Kriptografik Hash Fonksiyonu | Saldırılara karşı güvenli olacak şekilde tasarlanmıştır. Deterministiktirler, yani aynı girdi her zaman aynı çıktıyı üretir ve girdinin boyutundan bağımsız olarak sabit boyutlu bir çıktı üretirler. | Veri bütünlüğü, şifre depolama ve dijital imzalar için kriptografide kullanılır. | SHA-256 (Bitcoin’de kullanılır), SHA-3, Blake2 |

| Checksum | Verilerdeki hataları tespit etmek için kullanılan basit bir hash fonksiyonu biçimi. Veriye dayalı bir değer hesaplar ve bu değeri veri ile birlikte gönderir. Alıcı daha sonra sağlama toplamını yeniden hesaplayabilir ve hataları kontrol etmek için alınan sağlama toplamıyla karşılaştırabilir. | Veri iletimi veya depolamadaki hataları tespit etmek için kullanılır. | CRC32, Adler-32 |

| Kriptografik Olmayan Hash Fonksiyonu | Bu hash fonksiyonları güvenlikten ziyade hız ve verimliliğe öncelik verir. Verilerin güvenli bir şekilde saklanmasından ziyade hızlı bir şekilde geri alınması gereken uygulamalarda kullanılırlar. | Veritabanı indeksleme ve önbelleğe alma gibi veri alma uygulamalarında kullanılır. | MurmurHash, CityHash |

Hash fonksiyonları birçok dijital sistemin temel bir parçasıdır ve verilerin verimli ve güvenli bir şekilde işlenmesi, saklanması ve alınması için bir yol sağlar. Nasıl çalıştıklarını ve nasıl kullanıldıklarını anlamak, veri depolama ve iletiminden dijital güvenlik ve kripto paralara kadar dijital teknolojinin birçok yönünü anlamanın anahtarıdır.

Hash Fonksiyonlarını Keşfetmek

Hash fonksiyonları, özellikle de blockchain gibi teknolojilerde kullanılan kriptografik hash fonksiyonları söz konusu olduğunda oldukça karmaşık olabilir. Ancak, temel bir anlayış kazandırmak için çok basit bir hash fonksiyonuna bakalım.

Metin dizeleri üzerinde çalışan bir hash fonksiyonu düşünün. Bu işlev, her harfe sayısal bir değer atayarak (örneğin, ‘a’ = 1, ‘b’ = 2, ‘c’ = 3, vb.) ve daha sonra bu değerleri toplayarak bir hash oluşturarak çalışabilir.

Örneğin, bu hash fonksiyonu kullanılarak “hash” kelimesi aşağıdaki gibi hesaplanacaktır:

scssCopy codeh (8) + a (1) + s (19) + h (8) = 36

Yani, “hash” kelimesinin karması 36 olacaktır.

Bu çok basit bir örnektir ve gerçek dünyadaki hash fonksiyonları çok daha karmaşıktır. Her girdinin, orijinal girdiyi ortaya çıkarmak için tersine çevrilemeyen benzersiz bir çıktı üretmesini sağlamak için gelişmiş matematiksel işlemler kullanırlar.

Örneğin, SHA-256 (Secure Hash Algorithm 256-bit) 256-bit (32 bayt) hash değeri üreten bir kriptografik hash fonksiyonudur. Bitcoin de dahil olmak üzere kriptografik uygulamalarda ve protokollerde yaygın olarak kullanılır. SHA-256 algoritması, her biri mantıksal fonksiyonlar, bitsel işlemler ve modüler aritmetik dahil olmak üzere çeşitli matematiksel işlemler içeren turlar halinde çalışır.

SHA-256’da kullanılan tam işlemler bu açıklamanın kapsamı dışında olsa da, kilit nokta tek yönlü bir işlev olarak tasarlanmış olmasıdır: yalnızca hash çıktısı verildiğinde orijinal girdiyi oluşturmak hesaplama açısından mümkün değildir. Bu, onu kriptografik uygulamalar için uygun kılan şeydir.

Hash Fonksiyonlarının Kriptografideki Rolü

Hash fonksiyonları, verilerin güvenliğini ve bütünlüğünü sağlayan protokollerin ve süreçlerin çoğunun temelini oluşturan yük beygirleri olarak hizmet eder. Dijital imzalardan veri bütünlüğü kontrollerine kadar çeşitli uygulamaların ayrılmaz bir parçasıdırlar. İşte hash fonksiyonlarının kriptografide nasıl önemli bir rol oynadığına daha yakından bir bakış:

Veri Bütünlüğü:

Kriptografide hash fonksiyonlarının birincil kullanım alanlarından biri veri bütünlüğünü sağlamaktır. Veriler bir yerden başka bir yere gönderildiğinde, ister kötü niyetli ister basit bir iletim hatası nedeniyle olsun, bozulma veya değiştirilme riski her zaman vardır.

Bu riski azaltmak için gönderici, göndermeden önce verilerin bir hash’ini oluşturabilir. Alıcı daha sonra alınan verinin bir hash’ini oluşturabilir ve bunu orijinal hash ile karşılaştırabilir. İki hash eşleşirse, alıcı verinin aktarım sırasında değiştirilmediğinden emin olabilir. Eşleşmezlerse, bu durum verilerin bütünlüğünün tehlikeye atıldığının açık bir işaretidir.

Parola Depolama:

Hash fonksiyonları parola depolamada da yaygın olarak kullanılır. Parolaları düz metin olarak saklamak önemli bir güvenlik riskidir. Düz metin parolalar içeren bir veritabanı ihlal edilirse, tüm kullanıcı hesapları derhal tehlikeye girer.

Bunu önlemek için sistemler genellikle parolanın kendisi yerine parolanın bir özetini saklar. Bir kullanıcı parolasını girdiğinde, sistem girdiyi hashler ve saklanan hash ile karşılaştırır. Bu şekilde, veritabanı ihlal edilse bile, saldırganın gerçek şifrelere değil, yalnızca hash’lere erişimi olur.

Dijital İmzalar:

Hash fonksiyonları, dijital belgelerin gerçekliğini doğrulamak için çok önemli bir araç olan dijital imzaların önemli bir bileşenidir. Bir dijital imza oluşturulduğunda, belge hash edilir ve hash daha sonra gönderenin özel anahtarıyla şifrelenir. Alıcı daha sonra gönderenin açık anahtarıyla hash’in şifresini çözebilir ve alınan belgenin hash’iyle karşılaştırabilir. Hash’ler eşleşirse, belgenin gerçek ve kurcalanmamış olduğu doğrulanır.

Hash fonksiyonları modern kriptografinin temel bir parçasıdır. Veri bütünlüğünü sağlamak, şifre bilgilerini güvence altına almak, dijital imzaları doğrulamak ve daha fazlası için güçlü bir araç sağlarlar. Daha dijital ve birbirine bağlı bir dünyaya doğru ilerlemeye devam ettikçe, kriptografide hash fonksiyonlarının rolü daha da kritik hale gelecektir.

Blockchain’de Hash Kriptografi

Hash kriptografi, blockchain teknolojisinin temel bir bileşenidir ve temel özellikleri olan şeffaflık, güvenlik ve değişmezliği destekler. İşte hash kriptografisinin blockchain’de nasıl kullanıldığına ayrıntılı bir bakış:

İşlem Doğrulama:

Bir blok zincirinde her işlem hashlenir ve hash değeri ilgili blokta saklanır. Bu hash, işlem için benzersiz bir tanımlayıcı görevi görür. Bir kullanıcı bir işlemi doğrulamak istediğinde, işlem verilerini hash edebilir ve sonucu saklanan hash ile karşılaştırabilir. Hash’ler eşleşirse, işlemin gerçek ve değiştirilmemiş olduğu doğrulanır.

Blok Bağlama:

Bir blok zincirindeki her blok, blok içindeki tüm işlemlerin bir hash’ini ve zincirdeki bir önceki bloğun hash’ini içerir. Bu, her bloğun hash’i aracılığıyla bir öncekine bağlı olduğu bir blok zinciri oluşturur. Bu yapı, bir blok blok zincirine eklendikten sonra, sonraki her bloğun hash’i değiştirilmeden değiştirilememesini sağlar, bu da yüksek düzeyde güvenlik ve değişmezlik sağlar.

Madencilik ve İş İspatı:

Bitcoin gibi blok zinciri ağlarında hash fonksiyonları, yeni işlemlerin onaylanması ve blok zincirine eklenmesini içeren madencilik sürecinde kullanılır. Madenciler, belirli kriterleri karşılayan bir tane bulana kadar hash üretmeyi içeren karmaşık bir matematik problemini çözmelidir. İş kanıtı olarak bilinen bu süreç, önemli hesaplama kaynakları gerektirir ve herhangi bir varlığın blok zincirini kontrol etmesini zorlaştırır.

Dijital İmzalar Oluşturma:

Hash fonksiyonları blockchain işlemlerinde dijital imzalar oluşturmak için de kullanılır. Bir kullanıcı bir işlem göndermek istediğinde, önce işlem verilerinin bir hash’ini oluşturur. Bu hash daha sonra dijital bir imza oluşturmak için kullanıcının özel anahtarıyla şifrelenir. İmza ve işlem verileri daha sonra ağa gönderilir. Alıcılar, kullanıcının açık anahtarıyla şifresini çözerek ve sonucu alınan işlem verilerinin karmasıyla karşılaştırarak imzayı doğrulayabilir.

Popüler Madencilik Hash Algoritmaları

Kripto para madenciliği, hash fonksiyonlarını kullanarak karmaşık matematiksel problemleri çözmeyi içerir. Farklı kripto para birimleri bu işlem için farklı hash algoritmaları kullanır. İşte en popüler madencilik hash algoritmalarından bazıları:

SHA-256:

SHA-256 (Secure Hash Algorithm 256-bit) belki de en iyi bilinen hash algoritmasıdır, çünkü ilk ve en ünlü kripto para birimi olan Bitcoin tarafından kullanılmaktadır. 256 bitlik bir hash üretir ve güvenliği ve güvenilirliği ile bilinir. SHA-256 kullanan kripto paraların madenciliği önemli miktarda hesaplama gücü gerektirir, bu da ASIC’ler (Uygulamaya Özel Entegre Devreler) olarak bilinen özel madencilik donanımlarının yükselmesine yol açmıştır.

Scrypt:

Scrypt, diğer kripto paraların yanı sıra Litecoin tarafından kullanılan hash algoritmasıdır. Daha az güçlü donanıma sahip madenciler için daha erişilebilir olacak şekilde tasarlanmıştır. İşlemci yoğun olan SHA-256’nın aksine Scrypt bellek yoğundur. Bu, onu ASIC’ler için daha az uygun hale getirir ve üst düzey grafik kartlarına sahip normal bilgisayarlar için daha uygundur. Bununla birlikte, Scrypt için tasarlanmış ASIC’ler zaman içinde geliştirilmiştir.

Ethash:

Ethash, Ethereum tarafından kullanılan hash algoritmasıdır. Başlangıçta, ASIC’lerin kullanımına direnecek şekilde tasarlanmış ve Ethereum madenciliğini normal bilgisayarlara sahip kullanıcılar için erişilebilir hale getirmiştir. Ethash bellek yoğun bir sistemdir ve verimli madencilik için çok fazla RAM gerektirir. Ancak zaman içinde Ethash madenciliği yapabilen ASIC ‘ler geliştirildi ve bu da ASIC ve GPU madenciliği ve Ethereum’un merkezsizleşmesi üzerindeki etkisi hakkında bir tartışmaya yol açtı.

CryptoNight:

CryptoNight, Monero ve diğer gizlilik odaklı kripto paralar tarafından kullanılan hash algoritmasıdır. CPU ve GPU’lara sahip normal bilgisayarlarda madencilik için uygun olacak şekilde tasarlanmıştır. CryptoNight hem bellek yoğun hem de işlemci yoğundur, bu da onu ASIC’lere karşı dirençli hale getirir. Bu, Monero’nun madenciliğin merkezi olmayan ve mümkün olduğunca çok kişi tarafından erişilebilir olmasını sağlama hedefiyle uyumludur.

Equihash:

Equihash, Zcash ve diğer kripto paralar tarafından kullanılmaktadır. Ethash gibi Equihash de başlangıçta ASIC’lere direnç gösterecek şekilde tasarlanmıştır, bu da onu normal bilgisayarlarda madencilik için uygun hale getirir. Bellek yoğun bir algoritmadır ve verimli madencilik için çok fazla RAM gerektirir. Bununla birlikte, Equihash madenciliği yapabilen ASIC’ler o zamandan beri geliştirildi ve ASIC madenciliği ve bunun Zcash’in merkezsizleşmesi üzerindeki etkileri hakkında tartışmalara yol açtı.

Ahtapot:

Octopus, Conflux Network tarafından kullanılan nispeten yeni bir hash algoritmasıdır. ASIC’e dayanıklı olacak şekilde tasarlanmıştır, bu da onu GPU kullanan bireysel madenciler için daha erişilebilir hale getirir. Octopus bellek yoğun bir sistemdir ve verimli madencilik için önemli miktarda RAM gerektirir. Bu tasarım tercihi, ASIC ve GPU madenciliği arasındaki oyun alanını dengelemeye yardımcı olarak Conflux Network’te ademi merkeziyetçiliği ve daha geniş katılımı teşvik eder.

RandomX:

RandomX, Monero tarafından kullanılan ve önceki CryptoNight algoritmasının yerini alan hash algoritmasıdır. RandomX, genel amaçlı CPU’lar için uygun olacak şekilde tasarlanmıştır. ASIC’lerin ağa hakim olmasını önlemek için rastgele kod yürütme ve bellek zorlayıcı teknikler kullanır. Bu, Monero’nun madenciliğin merkezi olmayan ve mümkün olduğunca çok kişi tarafından erişilebilir olmasını sağlama hedefiyle uyumludur. RandomX’in kullanıma sunulması, odağı CPU madenciliğine kaydırdığı için ASIC ve GPU madenciliğinin geleceği hakkında tartışmalara yol açtı.

Farklı kripto paralar madencilik için her birinin kendine has avantajları ve özellikleri olan farklı hash algoritmaları kullanmaktadır. Bazıları ASIC’lere direnmek ve ademi merkeziyetçiliği teşvik etmek için tasarlanmış olsa da, bu algoritmaların madenciliğini yapabilen ASIC’lerin geliştirilmesi, kripto para madenciliğinin geleceği hakkında devam eden tartışmalara yol açmıştır. Kripto para dünyası gelişmeye devam ettikçe, gelecekte yeni ve yenilikçi hash algoritmaları görmeyi bekleyebiliriz.

Hash Kriptografisinin Avantajları ve Dezavantajları

Hash kriptografi, her teknoloji gibi, kendine özgü avantaj ve dezavantajlara sahiptir. Bunları anlamak, dijital güvenlikteki rolünü takdir etmemize ve ayrıca potansiyel iyileştirme alanlarını belirlememize yardımcı olabilir.

Hash Kriptografisinin Avantajları:

- Veri Bütünlüğü: Hash fonksiyonları veri bütünlüğünü sağlamak için bir yol sağlar. Hash değeri giriş verisinde yapılan küçük bir değişiklikle bile değiştiğinden, verinin değiştirilip değiştirilmediğini tespit etmek kolaydır. Bu, veri iletimi ve depolama dahil olmak üzere birçok uygulamada çok önemlidir.

- Kimlik Doğrulama: Hash fonksiyonları, verilerin veya bir mesajın kaynağının doğrulanması için gerekli olan dijital imzaların oluşturulmasında kullanılır. Bu, verilerin değiştirilmediğinden emin olunmasına yardımcı olur ve gönderenin kimliğini doğrular.

- Hız ve Verimlilik: Hash fonksiyonları hesaplama açısından verimlidir. Büyük miktarda veriyi hızlı bir şekilde işleyebilirler, bu da onları gerçek zamanlı veya gerçek zamana yakın uygulamalar için uygun hale getirir.

- Sabit Çıktı Boyutu: Giriş verilerinin boyutu ne olursa olsun, bir hash fonksiyonu her zaman sabit boyutta bir çıktı üretecektir. Bu, verilerin yönetilmesi ve depolanması için faydalı olabilir.

Hash Kriptografisinin Dezavantajları:

- Saldırılara Açıklık: Hash fonksiyonları güvenli olacak şekilde tasarlanmış olsalar da saldırılardan etkilenmez değillerdir. Örneğin, iki farklı girdi aynı hash çıktısını ürettiğinde bir ‘çarpışma’ meydana gelir. Bunlar nadir görülse ve hash fonksiyonları bu olasılığı en aza indirecek şekilde tasarlanmış olsa da sıfır değildir.

- Geri döndürülemez: Veriler hashlendikten sonra, orijinal verilere ulaşmak için tersine çevrilemez veya şifresi çözülemez. Bu güvenlik açısından bir avantaj olsa da, orijinal verinin geri alınması gerektiğinde bir dezavantaj da olabilir.

- Algoritma Gücüne Bağımlılık: Hash kriptografinin güvenliği ve etkinliği büyük ölçüde kullanılan hash algoritmasının gücüne bağlıdır. Algoritmanın zayıf yönleri varsa, hashlenen veriler saldırılara karşı savunmasız kalabilir.

- Ek Güvenlik Önlemleri İhtiyacı: Hash fonksiyonları bir güvenlik seviyesi sağlasa da, genellikle tek başlarına yeterli değildir. Tuz (saldırılara karşı koruma sağlamak için bir hash fonksiyonunun girişine eklenen rastgele veriler) gibi ek güvenlik önlemleri genellikle gereklidir.

Sonuç olarak, hash kriptografi veri bütünlüğü, kimlik doğrulama ve verimlilik sağlayarak dijital güvenlikte hayati bir rol oynamaktadır. Bununla birlikte, verilerin güvenliğini sağlamak için dikkate alınması ve ele alınması gereken sınırlamaları ve güvenlik açıkları da vardır. Teknoloji geliştikçe, hash kriptografi de gelişecek ve avantajlarını en üst düzeye çıkarmayı ve dezavantajlarını azaltmayı amaçlayan sürekli araştırma ve geliştirmeler yapılacaktır.

Hash Kriptografinin Geleceği

Daha dijital ve birbirine bağlı bir dünyaya doğru ilerlemeye devam ettikçe, hash kriptografinin rolü daha da kritik hale gelecektir. İşte hash kriptografinin geleceğine ilişkin bazı trendler ve tahminler:

Blockchain ve Kripto Para Birimlerinde Artan Kullanım:

Blok zinciri teknolojisi ve kripto para birimlerinde hash fonksiyonlarının kullanımı, bu teknolojiler gelişmeye ve genel kabul görmeye devam ettikçe muhtemelen artacaktır. Hash fonksiyonları, veri bütünlüğü, güvenlik ve şeffaflık sağlayarak blok zincirlerinin işleyişinin ayrılmaz bir parçasıdır. Daha fazla sektör blok zinciri teknolojisini benimsemeye başladıkça, hash kriptografisi için yeni ve yenilikçi kullanımlar görmeyi bekleyebiliriz.

Kuantum Hesaplama:

Kuantum bilişimin ortaya çıkışı hash kriptografisi için hem fırsatlar hem de zorluklar sunmaktadır. Bir yandan, kuantum bilgisayarlar potansiyel olarak mevcut birçok hash fonksiyonunu kırabilir ve dijital güvenlik için önemli bir tehdit oluşturabilir. Öte yandan, yeni ve daha güvenli hash fonksiyonlarının geliştirilmesine de yol açabilirler. Bu aktif bir araştırma alanıdır ve kuantum bilişimin hash kriptografisi üzerindeki etkisi önümüzdeki yıllarda izlenmesi gereken önemli bir konu olacaktır.

Yeni Hash Fonksiyonlarının Geliştirilmesi:

Teknoloji geliştikçe ve dijital güvenliğe yönelik yeni tehditler ortaya çıktıkça, yeni hash fonksiyonlarının geliştirilmesini bekleyebiliriz. Bunlar muhtemelen mevcut hash fonksiyonlarının sınırlamalarını ele almak ve daha fazla güvenlik sağlamak için tasarlanacaktır. Örneğin, kuantum hesaplama saldırılarına karşı dirençli hash fonksiyonları üzerine araştırmalar devam etmektedir.

Artan Düzenleme:

Hash kriptografi daha yaygın olarak kullanıldıkça, düzenleyicilerin daha fazla dikkatini çekmesi muhtemeldir. Bu durum, özellikle veri koruma ve finansal işlemler gibi hassas alanlarda hash fonksiyonları için yeni düzenlemelere ve standartlara yol açabilir. Bu durum bazı işletmeler için zorluklar yaratabilecek olsa da, dijital işlemlerde daha fazla güven ve itimada da yol açabilir.

Hash kriptografinin geleceği, teknolojideki yeni gelişmelerin hem fırsatlar hem de zorluklar sunmasıyla dinamik ve heyecan verici olacak gibi görünüyor. Dijital teknolojilere daha fazla güvenmeye devam ettikçe, verilerimizin güvenliğini ve bütünlüğünü sağlamada hash kriptografinin önemi de artacaktır.

Sonuç

Dijital güvenliğin temel taşlarından biri olan karma kriptografi, giderek dijitalleşen dünyamızda çok önemli bir rol oynamaktadır. Veri bütünlüğünün sağlanması ve dijital imzaların doğrulanmasından blok zinciri teknolojisi ve kripto para birimlerinin işleyişini desteklemeye kadar, hash fonksiyonları dijital iletişim ve işlemlerin birçok yönünün ayrılmaz bir parçasıdır.

Hash fonksiyonlarının inceliklerini, kriptografideki rollerini ve blockchain teknolojisindeki uygulamalarını inceledik. Ayrıca SHA-256, Scrypt, Ethash, CryptoNight, Equihash, Octopus ve RandomX gibi her biri kendine özgü özelliklere ve uygulamalara sahip popüler madencilik hash algoritmalarını da inceledik.

Hash kriptografi veri bütünlüğü, kimlik doğrulama ve hesaplama verimliliği gibi çok sayıda avantaj sunarken, zorlukları da yok değildir. Saldırılara karşı güvenlik açıkları, hashing’in geri döndürülemez doğası, algoritma gücüne bağımlılık ve ek güvenlik önlemlerine duyulan ihtiyaç, sürekli araştırma ve iyileştirme gerektiren hususlardır.

Hash kriptografinin geleceği, özünde teknolojinin evrimine bağlıdır. Blok zinciri teknolojisinin yükselişi, kuantum bilişimin ortaya çıkışı, yeni hash fonksiyonlarının geliştirilmesi ve artan düzenlemeler, yörüngesini şekillendirecek faktörlerdir.

Dijital çağda ilerlerken, hash kriptografisini anlamanın ve geliştirmenin önemi abartılamaz. Matematik, bilgisayar bilimi ve kriptografiyi birleştiren büyüleyici bir alan ve dijital dünyamızın güvenliğini sağlamadaki rolü daha da önemli hale gelmeye hazırlanıyor. Yenilik yapmaya ve yeni dijital güvenlik sorunlarıyla karşılaşmaya devam ettikçe, hash kriptografisi şüphesiz birçok çözümün ön saflarında yer alacaktır.

Hash kripto nedir?

Hash kripto, kriptografide hash fonksiyonlarının kullanımını ifade eder. Bir hash fonksiyonu, bir girdi alan ve tipik olarak bir hash değeri biçiminde sabit boyutlu bir bayt dizisi döndüren matematiksel bir algoritmadır. Bu hash değeri her benzersiz girdi için benzersizdir, yani girdideki küçük bir değişiklik bile önemli ölçüde farklı bir çıktı üretecektir. Kriptografi bağlamında hash fonksiyonları veri bütünlüğünün sağlanması, parolaların güvenli bir şekilde saklanması ve dijital imzaların oluşturulması gibi çeşitli amaçlar için kullanılır.

Blockchain teknolojisinde hash kriptografi nasıl çalışır?

Hash kriptografi, blok zinciri teknolojisinin işleyişinin ayrılmaz bir parçasıdır. Blok zincirindeki her bir işlem bloğu için benzersiz bir tanımlayıcı ya da ‘hash’ oluşturmak için kullanılır. Bu hash daha sonra blokları bir zincir halinde birbirine bağlamak için kullanılır ve hash değiştirilmeden ve zincir kırılmadan içindeki verilere müdahale edilememesini sağlar. Hash fonksiyonları ayrıca yeni blokların madenciliğinde ve işlemler için dijital imzaların oluşturulmasında da kullanılır.

Hash kriptografinin avantajları ve dezavantajları nelerdir?

Hash kriptografinin avantajları arasında veri bütünlüğünün sağlanması, kimlik doğrulama için bir araç sağlanması ve hesaplama açısından verimli olması sayılabilir. Ancak dezavantajları da vardır. Bunlar arasında saldırılara karşı savunmasızlık (hash çarpışmaları gibi), hashlemenin geri döndürülemez doğası (yani veriler bir kez hashlendikten sonra orijinal verilere ulaşmak için ‘hashlenemez’) ve hash kriptografisinin güvenliğinin büyük ölçüde kullanılan hash algoritmasının gücüne bağlı olması sayılabilir.

Kripto dünyasında hash kriptografinin geleceği nedir?

Kripto dünyasında hash kriptografinin geleceği muhtemelen çeşitli faktörler tarafından şekillendirilecektir. Bunlar arasında blockchain teknolojisinin devam eden evrimi ve benimsenmesi, kuantum hesaplamanın ortaya çıkışı, yeni hash fonksiyonlarının geliştirilmesi ve artan düzenlemeler yer almaktadır. Blok zinciri teknolojisi yeni uygulamalar bulmaya devam ettikçe ve dijital güvenliğe yönelik yeni tehditler ortaya çıktıkça, hash kriptografisinde sürekli yenilik ve gelişme görmeyi bekleyebiliriz.