Dans le monde en constante évolution des monnaies numériques, le hash crypto constitue un pilier fondamental. Cet article vise à démystifier le concept de cryptographie de hachage, son rôle dans le monde de la cryptographie et pourquoi il est si crucial pour la technologie de la blockchain.

Table des matières

Qu’est-ce que la cryptographie ?

La cryptographie est une méthode qui permet de protéger les informations en les transformant dans un format illisible. C’est une science de la communication sécurisée, conçue pour permettre à l’expéditeur et au destinataire d’un message d’en voir le contenu tout en empêchant quiconque de le faire. Le terme « cryptographie » vient des mots grecs « kryptos » et « graphein », qui signifient respectivement « caché » et « écrit ».

La cryptographie n’est pas un concept nouveau. Il est utilisé depuis des milliers d’années, depuis les anciens Égyptiens et Romains. Ils utilisaient des méthodes de cryptage simples, comme le déplacement des lettres de l’alphabet, pour protéger leurs messages.

À l’ère numérique, la cryptographie est devenue la pierre angulaire de la sécurité moderne de l’information. Elle est utilisée dans de nombreuses applications pour protéger les informations dans les systèmes et réseaux informatiques.

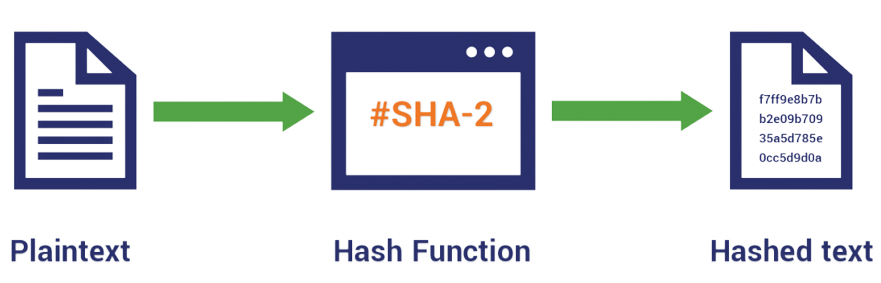

Comprendre les fonctions de hachage

Les fonctions de hachage sont des algorithmes mathématiques qui prennent une entrée (ou « message ») et renvoient une chaîne d’octets de taille fixe, généralement une valeur de hachage. La sortie est unique pour chaque entrée unique, ce qui signifie que même une modification mineure de l’entrée produira une sortie significativement différente. Cette propriété est connue sous le nom d' »effet d’avalanche ».

Il existe différents types de fonctions de hachage, chacun ayant ses propres caractéristiques et utilisations. Voici un aperçu plus détaillé de certains de ces types :

| Type de fonction de hachage | Description | Cas d’utilisation courants | Exemples |

|---|---|---|---|

| Fonction de hachage cryptographique | Conçus pour être sécurisés contre les attaques. Ils sont déterministes, ce qui signifie que la même entrée produira toujours la même sortie et qu’ils produisent une sortie de taille fixe quelle que soit la taille de l’entrée. | Utilisé en cryptographie pour l’intégrité des données, le stockage des mots de passe et les signatures numériques. | SHA-256 (utilisé dans Bitcoin), SHA-3, Blake2 |

| Checksum | Une forme simple de fonction de hachage utilisée pour détecter les erreurs dans les données. Elle calcule une valeur basée sur les données et envoie cette valeur avec les données. Le destinataire peut alors recalculer la somme de contrôle et la comparer à la somme de contrôle reçue pour vérifier s’il y a des erreurs. | Utilisé pour détecter les erreurs dans la transmission ou le stockage des données. | CRC32, Adler-32 |

| Fonction de hachage non cryptographique | Ces fonctions de hachage privilégient la vitesse et l’efficacité par rapport à la sécurité. Elles sont utilisées dans des applications où les données doivent être rapidement retrouvées plutôt que stockées en toute sécurité. | Utilisé dans les applications de recherche de données, telles que l’indexation et la mise en cache des bases de données. | MurmurHash, CityHash |

Les fonctions de hachage sont un élément fondamental de nombreux systèmes numériques, car elles permettent de traiter, de stocker et d’extraire des données de manière efficace et sécurisée. Il est essentiel de comprendre leur fonctionnement et leur utilisation pour appréhender de nombreux aspects de la technologie numérique, du stockage et de la transmission des données à la sécurité numérique et aux crypto-monnaies.

Exploration des fonctions de hachage

Les fonctions de hachage peuvent être assez complexes, en particulier lorsqu’il s’agit de fonctions de hachage cryptographiques utilisées dans des technologies telles que la blockchain. Toutefois, pour vous donner une compréhension de base, examinons une fonction de hachage très simple.

Considérons une fonction de hachage qui opère sur des chaînes de texte. Cette fonction pourrait fonctionner en attribuant une valeur numérique à chaque lettre (par exemple, « a » = 1, « b » = 2, « c » = 3, et ainsi de suite), puis en additionnant ces valeurs pour créer un hachage.

Par exemple, en utilisant cette fonction de hachage, le mot « hachage » serait calculé comme suit :

scssCopy codeh (8) + a (1) + s (19) + h (8) = 36

Ainsi, le hash de « hash » serait 36.

Il s’agit d’un exemple très simple et les fonctions de hachage du monde réel sont beaucoup plus complexes. Elles utilisent des opérations mathématiques avancées pour s’assurer que chaque entrée produit une sortie unique qui ne peut être inversée pour révéler l’entrée originale.

Par exemple, le SHA-256 (Secure Hash Algorithm 256-bit) est une fonction de hachage cryptographique qui produit une valeur de hachage de 256 bits (32 octets). Il est largement utilisé dans les applications et les protocoles cryptographiques, y compris Bitcoin. L’algorithme SHA-256 fonctionne par tours, chacun d’entre eux impliquant plusieurs opérations mathématiques, notamment des fonctions logiques, des opérations sur les bits et de l’arithmétique modulaire.

Bien que les opérations exactes utilisées dans l’algorithme SHA-256 dépassent le cadre de cette explication, le point essentiel est qu’il est conçu pour être une fonction à sens unique : il est impossible, d’un point de vue informatique, de générer l’entrée d’origine à partir de la seule sortie du hachage. C’est ce qui la rend adaptée aux applications cryptographiques.

Rôle des fonctions de hachage dans la cryptographie

Les fonctions de hachage sont les bêtes de somme qui sous-tendent de nombreux protocoles et processus garantissant la sécurité et l’intégrité des données. Elles font partie intégrante de toute une série d’applications, des signatures numériques aux contrôles d’intégrité des données. Voici un aperçu de la façon dont les fonctions de hachage jouent un rôle central dans la cryptographie :

Intégrité des données :

L’une des principales utilisations des fonctions de hachage en cryptographie est de garantir l’intégrité des données. Lorsque des données sont envoyées d’un endroit à un autre, il y a toujours un risque qu’elles soient corrompues ou modifiées, que ce soit en raison d’une intention malveillante ou d’une simple erreur de transmission.

Pour réduire ce risque, l’expéditeur peut créer un hachage des données avant de les envoyer. Le destinataire peut alors créer un hachage des données reçues et le comparer au hachage original. Si les deux hachages correspondent, le destinataire peut être certain que les données n’ont pas été modifiées pendant le transit. S’ils ne correspondent pas, cela signifie clairement que l’intégrité des données a été compromise.

Stockage des mots de passe :

Les fonctions de hachage sont également couramment utilisées pour le stockage des mots de passe. Le stockage des mots de passe en clair constitue un risque important pour la sécurité. En cas de violation d’une base de données contenant des mots de passe en clair, tous les comptes d’utilisateurs sont immédiatement compromis.

Pour éviter cela, les systèmes stockent souvent un hachage du mot de passe au lieu du mot de passe lui-même. Lorsqu’un utilisateur saisit son mot de passe, le système le hachure et le compare au hachage stocké. Ainsi, même en cas de violation de la base de données, le pirate n’a accès qu’aux hachages et non aux mots de passe proprement dits.

Signatures numériques :

Les fonctions de hachage sont un élément clé des signatures numériques, un outil essentiel pour vérifier l’authenticité des documents numériques. Lorsqu’une signature numérique est créée, le document est haché et le hachage est ensuite crypté avec la clé privée de l’expéditeur. Le destinataire peut alors décrypter le hachage avec la clé publique de l’expéditeur et le comparer au hachage du document reçu. Si les hachages correspondent, le document est vérifié comme étant authentique et non falsifié.

Les fonctions de hachage sont un élément fondamental de la cryptographie moderne. Elles constituent un outil puissant pour garantir l’intégrité des données, sécuriser les informations des mots de passe, vérifier les signatures numériques, etc. Alors que nous continuons à évoluer vers un monde plus numérique et interconnecté, le rôle des fonctions de hachage dans la cryptographie est appelé à devenir encore plus critique.

La cryptographie de hachage dans la blockchain

La cryptographie de hachage est un élément fondamental de la technologie blockchain, qui sous-tend ses caractéristiques essentielles de transparence, de sécurité et d’immutabilité. Voici un aperçu détaillé de la façon dont la cryptographie de hachage est utilisée dans la blockchain :

Vérification des transactions :

Dans une blockchain, chaque transaction est hachée et la valeur de hachage est stockée dans le bloc correspondant. Ce hachage sert d’identifiant unique pour la transaction. Lorsqu’un utilisateur souhaite vérifier une transaction, il peut hacher les données de la transaction et comparer le résultat avec le hachage stocké. Si les hachages correspondent, la transaction est vérifiée comme étant authentique et non modifiée.

Lien entre les blocs :

Chaque bloc d’une blockchain contient un hachage de toutes les transactions qu’il contient, ainsi que le hachage du bloc précédent de la chaîne. Cela crée une chaîne de blocs, où chaque bloc est lié au précédent par son hachage. Cette structure garantit qu’une fois qu’un bloc est ajouté à la blockchain, il ne peut être modifié sans changer le hachage de tous les blocs suivants, ce qui offre un niveau élevé de sécurité et d’immutabilité.

Exploitation minière et preuve de travail :

Dans les réseaux de blockchain comme le bitcoin, les fonctions de hachage sont utilisées dans le processus de minage, qui consiste à valider les nouvelles transactions et à les ajouter à la blockchain. Les mineurs doivent résoudre un problème mathématique complexe, qui consiste à générer des hachages jusqu’à ce qu’ils en trouvent un qui réponde à certains critères. Ce processus, connu sous le nom de preuve de travail, nécessite d’importantes ressources informatiques, ce qui rend difficile le contrôle de la blockchain par une seule entité.

Création de signatures numériques :

Les fonctions de hachage sont également utilisées pour créer des signatures numériques dans les transactions de la blockchain. Lorsqu’un utilisateur souhaite envoyer une transaction, il crée d’abord un hachage des données de la transaction. Ce hachage est ensuite crypté avec la clé privée de l’utilisateur pour créer une signature numérique. La signature et les données de la transaction sont ensuite envoyées au réseau. Les destinataires peuvent vérifier la signature en la décryptant avec la clé publique de l’utilisateur et en comparant le résultat au hachage des données de transaction reçues.

Algorithmes de hachage populaires pour le minage

Le minage de crypto-monnaies consiste à résoudre des problèmes mathématiques complexes à l’aide de fonctions de hachage. Les différentes crypto-monnaies utilisent différents algorithmes de hachage pour ce processus. Voici quelques-uns des algorithmes de hachage minier les plus populaires :

SHA-256 :

SHA-256 (Secure Hash Algorithm 256-bit) est peut-être l’algorithme de hachage le plus connu, principalement parce qu’il est utilisé par Bitcoin, la première et la plus célèbre des crypto-monnaies. Il produit un hachage de 256 bits et est réputé pour sa sécurité et sa fiabilité. Le minage de crypto-monnaies utilisant SHA-256 nécessite une puissance de calcul importante, ce qui a conduit à l’essor de matériel de minage spécialisé appelé ASIC (Application-Specific Integrated Circuits).

Scrypt :

Scrypt est l’algorithme de hachage utilisé par Litecoin, entre autres crypto-monnaies. Il a été conçu pour être plus accessible aux mineurs disposant d’un matériel moins puissant. Contrairement à SHA-256, qui est gourmand en ressources processeur, Scrypt est gourmand en mémoire. Il convient donc moins aux ASIC qu’aux ordinateurs ordinaires équipés de cartes graphiques haut de gamme. Toutefois, des ASIC conçus pour Scrypt ont été développés au fil du temps.

Ethash :

Ethash est l’algorithme de hachage utilisé par Ethereum. Initialement, il a été conçu pour résister à l’utilisation des ASIC, rendant le minage d’Ethereum accessible aux utilisateurs d’ordinateurs ordinaires. Ethash est gourmand en mémoire, ce qui nécessite beaucoup de RAM pour un minage efficace. Cependant, au fil du temps, des ASIC capables de miner de l’Ethash ont été développés, ce qui a donné lieu à un débat sur le minage par ASIC ou par GPU et sur l’impact sur la décentralisation d’Ethereum.

CryptoNight :

CryptoNight est l’algorithme de hachage utilisé par Monero et d’autres crypto-monnaies axées sur la protection de la vie privée. Il est conçu pour être exploité sur des ordinateurs ordinaires équipés de CPU et de GPU. CryptoNight est à la fois gourmand en mémoire et en processeur, ce qui le rend résistant aux ASIC. Cela correspond à l’objectif de Monero qui est de s’assurer que l’exploitation minière est décentralisée et accessible au plus grand nombre.

Equihash :

Equihash est utilisé par Zcash et d’autres crypto-monnaies. Comme Ethash, Equihash a été initialement conçu pour résister aux ASIC, ce qui le rend adapté au minage sur des ordinateurs ordinaires. Il s’agit d’un algorithme gourmand en mémoire, qui nécessite beaucoup de RAM pour un minage efficace. Cependant, des ASIC capables de miner Equihash ont été développés depuis, ce qui a suscité des discussions sur le minage ASIC et ses implications pour la décentralisation de Zcash.

Octopus :

Octopus est un algorithme de hachage relativement nouveau utilisé par le réseau Conflux. Il est conçu pour résister aux ASIC, ce qui le rend plus accessible aux mineurs individuels utilisant des GPU. Octopus est gourmand en mémoire, ce qui nécessite une quantité importante de RAM pour un minage efficace. Ce choix de conception permet d’égaliser les chances entre l’exploitation minière par ASIC et par GPU, ce qui favorise la décentralisation et une plus grande participation au réseau Conflux.

RandomX :

RandomX est l’algorithme de hachage utilisé par Monero, en remplacement de l’algorithme CryptoNight. RandomX est conçu pour être adapté aux processeurs à usage général. Il utilise l’exécution de code aléatoire et des techniques de mémoire difficile pour empêcher les ASIC de dominer le réseau. Cela correspond à l’objectif de Monero de garantir que l’exploitation minière est décentralisée et accessible au plus grand nombre. L’introduction de RandomX a suscité des discussions sur l’avenir de l’exploitation minière par ASIC et GPU, car elle déplace l’attention vers l’exploitation minière par CPU.

Les différentes crypto-monnaies utilisent différents algorithmes de hachage pour le minage, chacun ayant ses propres avantages et caractéristiques. Alors que certains ont été conçus pour résister aux ASIC et promouvoir la décentralisation, le développement d’ASIC capables de miner ces algorithmes a conduit à des débats continus sur l’avenir du minage des crypto-monnaies. Le monde des crypto-monnaies continuant d’évoluer, nous pouvons nous attendre à voir apparaître de nouveaux algorithmes de hachage innovants à l’avenir.

Avantages et inconvénients de la cryptographie de hachage

Comme toute technologie, la cryptographie par hachage présente des avantages et des inconvénients. Comprendre ceux-ci peut nous aider à apprécier son rôle dans la sécurité numérique et à identifier les domaines susceptibles d’être améliorés.

Avantages de la cryptographie par hachage :

- Intégrité des données : les fonctions de hachage permettent de garantir l’intégrité des données. Étant donné que la valeur de hachage change même en cas de modification mineure des données d’entrée, il est facile de détecter si les données ont été altérées. Cette caractéristique est cruciale dans de nombreuses applications, notamment la transmission et le stockage de données.

- Authentification : les fonctions de hachage sont utilisées pour créer des signatures numériques, qui sont essentielles pour authentifier la source des données ou d’un message. Cela permet de s’assurer que les données n’ont pas été modifiées et de vérifier l’identité de l’expéditeur.

- Rapidité et efficacité : les fonctions de hachage sont efficaces en termes de calcul. Elles peuvent traiter rapidement de grandes quantités de données, ce qui les rend adaptées aux applications en temps réel ou quasi réel.

- Taille de sortie fixe : quelle que soit la taille des données d’entrée, une fonction de hachage produira toujours une sortie de taille fixe. Cela peut s’avérer utile pour la gestion et le stockage des données.

Inconvénients de la cryptographie par hachage :

- Vulnérabilité aux attaques : Bien que les fonctions de hachage soient conçues pour être sûres, elles ne sont pas à l’abri des attaques. Par exemple, une « collision » se produit lorsque deux entrées différentes produisent le même résultat de hachage. Bien que ces cas soient rares et que les fonctions de hachage soient conçues pour minimiser cette possibilité, elle n’est pas nulle.

- Irréversible : une fois que les données ont été hachées, il est impossible de les inverser ou de les décrypter pour retrouver les données d’origine. S’il s’agit d’un avantage en termes de sécurité, il peut également s’agir d’un inconvénient si les données d’origine doivent être récupérées.

- Dépendance à l’égard de la force de l’algorithme : la sécurité et l’efficacité de la cryptographie par hachage dépendent fortement de la force de l’algorithme de hachage utilisé. Si l’algorithme présente des faiblesses, les données hachées peuvent être vulnérables aux attaques.

- Nécessité de mesures de sécurité supplémentaires : Bien que les fonctions de hachage offrent un certain niveau de sécurité, elles ne sont souvent pas suffisantes en elles-mêmes. Des mesures de sécurité supplémentaires, telles que le sel (données aléatoires ajoutées à l’entrée d’une fonction de hachage pour la protéger contre les attaques), sont souvent nécessaires.

En conclusion, la cryptographie par hachage joue un rôle essentiel dans la sécurité numérique, en assurant l’intégrité, l’authentification et l’efficacité des données. Cependant, elle a aussi ses limites et ses vulnérabilités, qui doivent être prises en compte et traitées pour garantir la sécurité des données. La cryptographie par hachage évolue avec la technologie, et les travaux de recherche et de développement en cours visent à maximiser ses avantages et à atténuer ses inconvénients.

L’avenir de la cryptographie par hachage

Alors que nous continuons à évoluer vers un monde plus numérique et interconnecté, le rôle de la cryptographie de hachage est appelé à devenir encore plus crucial. Voici quelques tendances et prédictions pour l’avenir de la cryptographie de hachage :

Utilisation accrue dans la blockchain et les crypto-monnaies :

L’utilisation des fonctions de hachage dans la technologie blockchain et les crypto-monnaies est susceptible d’augmenter à mesure que ces technologies continuent d’évoluer et d’être acceptées par le grand public. Les fonctions de hachage font partie intégrante du fonctionnement des blockchains, assurant l’intégrité, la sécurité et la transparence des données. Comme de plus en plus d’industries commencent à adopter la technologie de la blockchain, nous pouvons nous attendre à voir de nouvelles utilisations innovantes de la cryptographie de hachage.

L’informatique quantique :

L’avènement de l’informatique quantique présente à la fois des opportunités et des défis pour la cryptographie par hachage. D’une part, les ordinateurs quantiques pourraient potentiellement casser de nombreuses fonctions de hachage actuelles, ce qui constituerait une menace importante pour la sécurité numérique. D’autre part, ils pourraient également conduire au développement de nouvelles fonctions de hachage plus sûres. Il s’agit d’un domaine de recherche actif, et l’impact de l’informatique quantique sur la cryptographie par hachage sera une question clé à suivre dans les années à venir.

Développement de nouvelles fonctions de hachage :

Avec l’évolution de la technologie et l’apparition de nouvelles menaces pour la sécurité numérique, on peut s’attendre à la mise au point de nouvelles fonctions de hachage. Celles-ci seront probablement conçues pour pallier les limites des fonctions de hachage actuelles et pour offrir une plus grande sécurité. Par exemple, des recherches sont en cours sur les fonctions de hachage qui résistent aux attaques de l’informatique quantique.

Réglementation accrue :

À mesure que l’utilisation de la cryptographie par hachage se généralise, elle est susceptible d’attirer davantage l’attention des autorités de réglementation. Cela pourrait conduire à de nouvelles réglementations et normes pour les fonctions de hachage, en particulier dans des domaines sensibles tels que la protection des données et les transactions financières. Bien que cela puisse poser des problèmes à certaines entreprises, cela pourrait aussi conduire à une plus grande confiance dans les transactions numériques.

L’avenir de la cryptographie par hachage s’annonce dynamique et passionnant, les nouveaux développements technologiques offrant à la fois des opportunités et des défis. Alors que nous dépendons de plus en plus des technologies numériques, l’importance de la cryptographie par hachage pour garantir la sécurité et l’intégrité de nos données ne fera que croître.

Conclusion

La cryptographie de hachage, pierre angulaire de la sécurité numérique, joue un rôle central dans notre monde de plus en plus numérique. Qu’il s’agisse de garantir l’intégrité des données, d’authentifier les signatures numériques ou d’étayer le fonctionnement de la technologie blockchain et des crypto-monnaies, les fonctions de hachage font partie intégrante de nombreux aspects de la communication et des transactions numériques.

Nous avons étudié les subtilités des fonctions de hachage, leur rôle dans la cryptographie et leur application dans la technologie blockchain. Nous avons également exploré les algorithmes de hachage minier populaires tels que SHA-256, Scrypt, Ethash, CryptoNight, Equihash, Octopus et RandomX, chacun ayant ses propres caractéristiques et applications.

Si la cryptographie par hachage offre de nombreux avantages tels que l’intégrité des données, l’authentification et l’efficacité des calculs, elle n’est pas sans poser de problèmes. Les vulnérabilités aux attaques, la nature irréversible du hachage, la dépendance à l’égard de la force de l’algorithme et la nécessité de mesures de sécurité supplémentaires sont autant d’aspects qui doivent faire l’objet de recherches et d’améliorations continues.

L’avenir de la cryptographie par hachage est intrinsèquement lié à l’évolution de la technologie. L’essor de la technologie blockchain, l’avènement de l’informatique quantique, le développement de nouvelles fonctions de hachage et le renforcement de la réglementation sont autant de facteurs qui façonneront sa trajectoire.

Alors que nous traversons l’ère numérique, on ne saurait trop insister sur l’importance de comprendre et d’améliorer la cryptographie par hachage. Il s’agit d’un domaine fascinant qui combine les mathématiques, l’informatique et la cryptographie, et son rôle dans la sécurisation de notre monde numérique est appelé à devenir encore plus important. Alors que nous continuons à innover et à relever de nouveaux défis en matière de sécurité numérique, la cryptographie par hachage sera sans aucun doute à l’avant-garde de nombreuses solutions.

Qu’est-ce que la cryptographie par hachage ?

La cryptographie de hachage fait référence à l’utilisation de fonctions de hachage en cryptographie. Une fonction de hachage est un algorithme mathématique qui prend une entrée et renvoie une chaîne d’octets de taille fixe, généralement sous la forme d’une valeur de hachage. Cette valeur de hachage est unique pour chaque entrée unique, ce qui signifie que même une modification mineure de l’entrée produira un résultat significativement différent. Dans le contexte de la cryptographie, les fonctions de hachage sont utilisées à diverses fins, notamment pour garantir l’intégrité des données, stocker les mots de passe en toute sécurité et créer des signatures numériques.

Comment fonctionne la cryptographie par hachage dans la technologie blockchain ?

La cryptographie de hachage fait partie intégrante du fonctionnement de la technologie blockchain. Elle est utilisée pour créer un identifiant unique, ou « hachage », pour chaque bloc de transactions dans la blockchain. Ce hachage est ensuite utilisé pour relier les blocs entre eux dans une chaîne, ce qui garantit que les données qu’ils contiennent ne peuvent être altérées sans modifier le hachage et rompre la chaîne. Les fonctions de hachage sont également utilisées dans le processus d’extraction de nouveaux blocs et dans la création de signatures numériques pour les transactions.

Quels sont les avantages et les inconvénients de la cryptographie par hachage ?

Les avantages de la cryptographie par hachage sont la garantie de l’intégrité des données, la fourniture d’un moyen d’authentification et l’efficacité des calculs. Cependant, elle présente également des inconvénients. Il s’agit notamment de la vulnérabilité aux attaques (telles que les collisions de hachage), de la nature irréversible du hachage (ce qui signifie qu’une fois que les données ont été hachées, elles ne peuvent pas être « décochées » pour retrouver les données d’origine) et du fait que la sécurité de la cryptographie par hachage dépend fortement de la puissance de l’algorithme de hachage utilisé.

Quel est l’avenir de la cryptographie par hachage dans le monde de la cryptographie ?

L’avenir de la cryptographie de hachage dans le monde de la cryptographie est susceptible d’être façonné par plusieurs facteurs. Il s’agit notamment de l’évolution et de l’adoption continues de la technologie blockchain, de l’avènement de l’informatique quantique, du développement de nouvelles fonctions de hachage et d’une réglementation accrue. Alors que la technologie blockchain continue de trouver de nouvelles applications et que de nouvelles menaces pour la sécurité numérique émergent, nous pouvons nous attendre à une innovation et à un développement continus de la cryptographie de hachage.